Surveillance de salle serveur: quels paramètres contrôler et comment?

L’efficacité des serveurs ne dépend pas uniquement des composants internes...

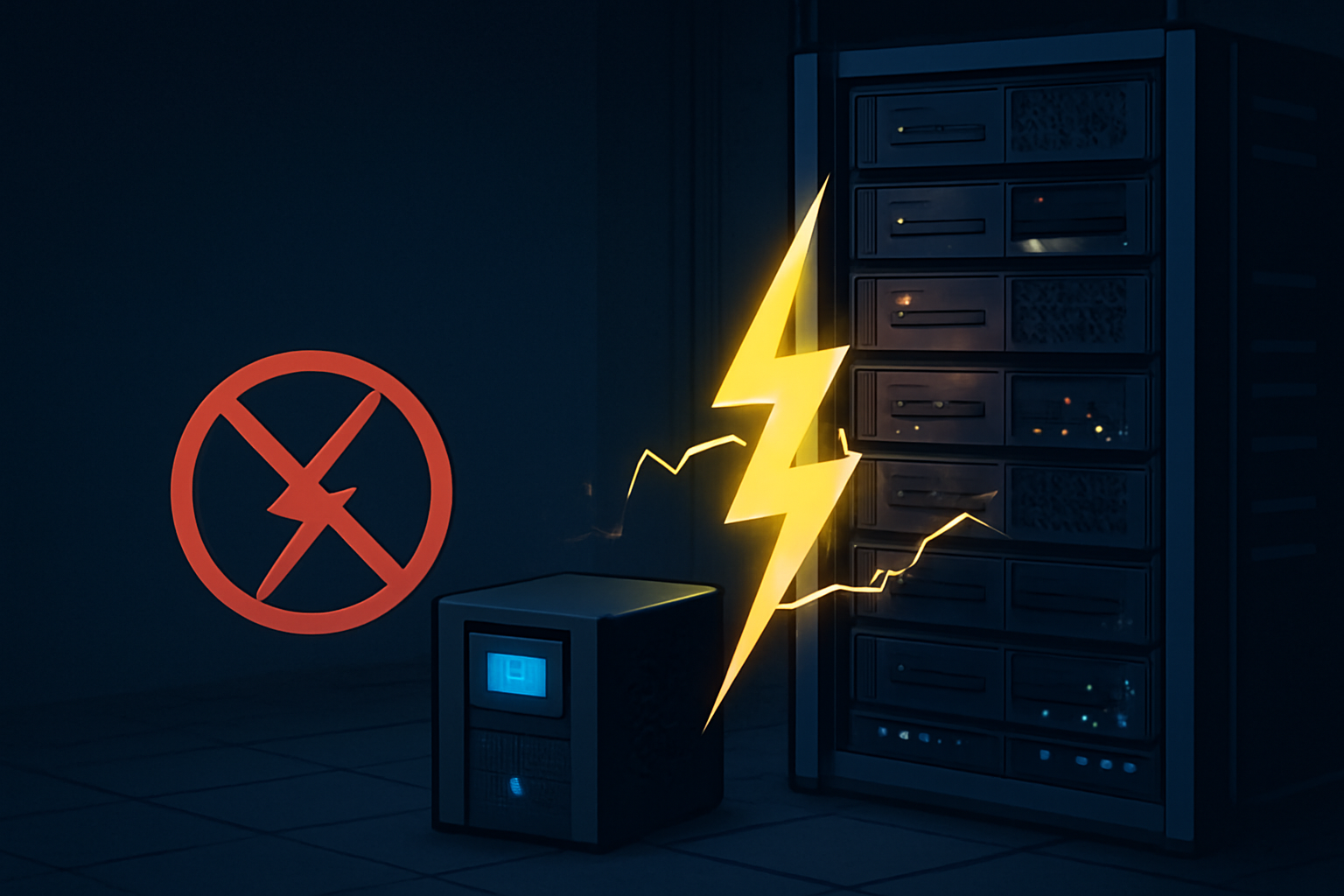

Imaginez une journée de travail bien remplie, tous les employés remplissent leurs fonctions. Toutes les tâches sont effectuées dans le temps. Et puis une fois que l’alimentation s’est éteinte pendant une seconde, ou le disque sur le serveur a cessé de fonctionner pour une raison quelconque. Un petit problème, mais les services ne fonctionnent pas, les données sont perdues et, peut-être pour toujours, les employés ne peuvent tout simplement pas travailler. Nerveux, parce que le volume de travail ne fait que croître, et quand il n’est pas clair.

Fondamentalement, tout le monde pense que cela ne concerne que les grandes entreprises, où les systèmes sont si complexes et les tâches si nombreuses que tout peut échouer. Mais le problème ne dépend pas de l’ampleur de l’entreprise. Une entreprise de toute taille peut faire face à un tel problème.

La solution n’est naturellement pas compliquée. La redondance informatique dans de telles conditions devient la solution optimale. Ce n’est plus une fonction supplémentaire, mais une base pour n’importe quelle entreprise.

Considérons aujourd’hui les redondance des serveurs comme une feuille de route à trois niveaux qui résout simultanément le problème, mais sans charge pour le budget ou les employés. Passez par chaque niveau pour mieux comprendre comment cela fonctionne, et comment configurer correctement le système pour que tout fonctionne sans se plaindre et remplir ses fonctions.

Naturellement, tout commence à partir de la base. La protection contre les défaillances de l’équipement est la base à partir de laquelle il vaut la peine de commencer à construire la redondance. Bien que cela semble compréhensible, c’est dans ce domaine que se posent le plus de problèmes.

La sécurité nécessite un filet de sécurité. Maintenant, les experts conseillent d’inclure deux blocs d’alimentation dans le système à la fois, qui fonctionnent à partir de différentes lignes d’alimentation. Cela est nécessaire pour que le système fonctionne sans interruption. Même si quelque chose arrive à une ligne, la seconde peut maintenir un niveau normal, ce qui signifie qu’il n’y aura pas d’arrêts dans le travail.

Mais ce n’est pas 100%, car une alimentation sans coupure est toujours nécessaire. Il a une longue durée de vie de la batterie. Un tel système augmente les chances qu’il n’y ait pas de pannes, même en cas de panne de courant. La source remplit une double fonction, car elle évite non seulement les coupures de courant, mais protège également contre les surtensions pouvant entraîner des pannes de courant.

L’équipement se réchauffe pendant le fonctionnement et la surchauffe est l’une des causes les plus fréquentes de défaillance de l’infrastructure informatique. Les ventilateurs de secours sont ce qui permet de refroidir le système même lorsque les éléments de refroidissement principaux sont désactivés. Le fonctionnement de l’équipement dans des conditions stables ne s’arrête pas, car lorsqu’un élément principal est déconnecté en raison d’une panne ou pour d’autres raisons, le système de secours commence à fonctionner et à remplir ses fonctions.

Commencez par la base, à savoir la disponibilité serveur, car des solutions plus complexes ne fonctionneront pas si le matériel lui-même ne fonctionne pas comme ça. Comme il faut.

Lorsque la réservation matérielle est configurée, vous devez passer à la phase réseau. Sans une connexion stable, il n’y a pas de sens du serveur. Le réseau doit fonctionner de manière stable dans toutes les conditions.

Deux câbles réseau doivent se connecter à des communicateurs différents s’il s’agit de serveurs de grande valeur pour l’infrastructure. Si un câble ou un communicateur tombe en panne, le second fournit la connexion. Rien n’empêche le transfert de données en mode normal. À ce stade, vous pouvez réparer ou remplacer le câble défectueux, le travail se poursuit. Les employés ne le remarqueront même pas. Que quelque chose dans le système est faux car ils utilisent également du matériel.

L’ensemble du réseau peut abandonner sous la menace si un routeur ne fonctionne pas. Il s’agit de ce qui agit comme les putes principales. Mais vous pouvez transférer automatiquement le contrôle à l’aide de protocoles de réservation de passerelle, tels que HSRP ou VRRP. En conséquence, les dispositifs de sauvegarde entrent en vigueur. Encore une fois, la connexion n’est pas rompue, tout fonctionne bien.

Pour les serveurs auxquels des utilisateurs externes se connectent ou où les tâches sont réparties entre les employés, la réservation réseau devient une condition préalable au bon fonctionnement de l’ensemble de l’entreprise.

Parfois, le problème n’est toujours pas dans le matériel ou même pas dans le réseau, mais les applications cessent de fonctionner et les données sont perdues. Et dans de tels cas, il vaut la peine de se protéger contre de telles surprises.

L’utilisation du RAID est la norme de base pours la protection contre la défaillance de disques individuels. RAID n’est pas un remplacement pour la copie, mais permet au système de continuer à fonctionner sans s’arrêter en cas de défaillance matérielle des disques.

Les sauvegardes doivent être régulières, car il existe un large éventail de problèmes, allant des virus ou des Hacks à de simples erreurs humaines.

Mais les experts conseillent de faire plus d’un. Et trois copies. Cette règle est communément appelée “3-2-1”. Pourquoi avez-vous besoin de trois copies à la fois? Les deux premiers sont stockés sur des sources différentes. Mais le troisième devrait être placé pas du tout sur le site principal. Ainsi sera la garantie. Qu’en cas de problème, une copie sera sauvegardée avec précision.

High Availability-les clusters ne sont pas simplement appelés le niveau de sécurité le plus élevé. Mais la redondance des données est simple, si un serveur ne fonctionne pas, le second serveur commence à remplir ses fonctions. Et tout cela automatiquement. Les retards sont pratiquement invisibles, et même s’ils sont perceptibles, ils n’interfèrent pas avec le travail.

Le système de sauvegarde en trois étapes est jusqu’à présent l’une des options les plus sûres pour la protection des serveurs. Et la Logique est aussi simple que possible. Nous commençons par l’alimentation et le refroidissement, puis protégeons le réseau, puis protégeons les serveurs eux-mêmes et les données stockées sur eux. Si vous ignorez au moins une étape, une erreur entraînera d’énormes problèmes.

Si vous n’êtes pas sûr que votre système fonctionne maintenant, vous devriez commencer par un petit audit:

La redondance en informatique repose sur la discipline. Toutes les étapes sont effectuées, à partir de la base. Et puis il est plus difficile et plus difficile de protéger même les plus petits aspects. Et puis le système fonctionnera même s’il y a des problèmes. Et c’est la clé exacte de l’exécution efficace des tâches à grande vitesse pour la croissance de l’entreprise.

L’efficacité des serveurs ne dépend pas uniquement des composants internes...

Imaginez une journée de travail bien remplie, tous les employés remplissent leur...

Maintenant, il est difficile d’imaginer le travail d’au moins une en...